Mise en place d’un serveur proxy – Squid

Le serveur proxy utilisé dans l’entreprise était régulièrement en défaut, et provoquait des coupures de connexions à internet régulières. Parfois les coupures pouvaient s’étendre sur plusieurs heures, ce qui était très problématique. Ce serveur proxy était géré par un service informatique prestataire interne au mouvement, nous n’avions donc pas la main dessus.

Il a alors été décider de créer notre propre serveur proxy, hébergé en interne. Afin de pouvoir palier à tous ces problèmes.

La solution retenue est Squid / SquidGuard. Cette solution de filtrage web permet de contrôler l’accès à Internet, en bloquant l’accès à des sites inappropriés ou non professionnels, tout en offrant une gestion fine des politiques d’accès.

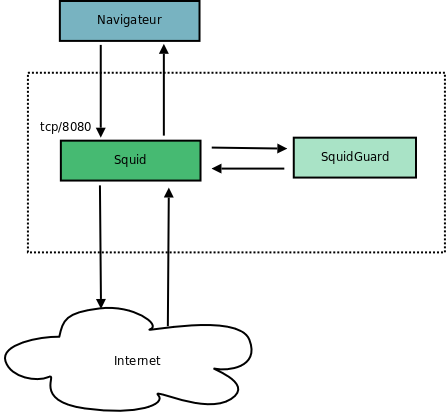

Squid + SquidGuard fonctionnent de la manière suivante :

- Squid reçoit les requêtes HTTP/HTTPS des utilisateurs.

- Squid redirige ces requêtes vers SquidGuard pour analyse.

- SquidGuard applique les règles de filtrage définies (listes noires, URLs..).

- Si la requête est autorisée, Squid la transmet à Internet. Si la requête est bloquée, SquidGuard renvoie une page d’erreur à l’utilisateur.

Installation :

Tout d’abord j’ai créé la machine virtuelle sur VMWare

Puis l’installation du service se fait en installant les paquets Squid, et SquidGuard.

Il faut par la suite importer les listes de domaines et d’URL depuis une source sûre, nous avons utilisé les listes de dsi.ut-caputole.fr.

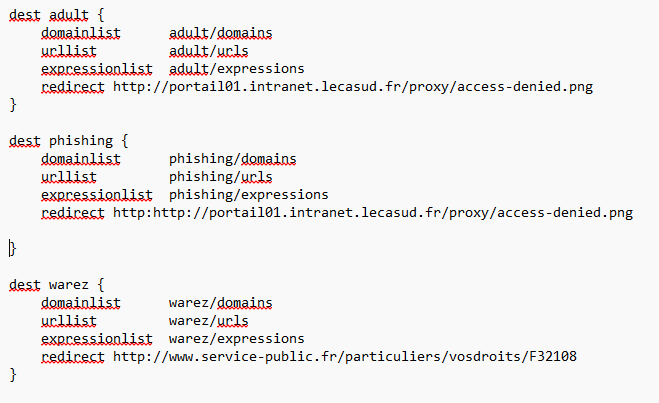

Puis j’ai configuré les fichiers Conf de Squid et de SquidGuard :

Nous pouvons voir ci-dessus, une partie du fichier conf de SquidGuard.

Chaque paragraphe correspond à une liste de blocage spécifique.

Déploiement :

Nous avons tout d’abord déployé Squid au sein de la DSI, afin de vérifier le bon fonctionnement du service.

Une fois les premiers tests effectués, nous avons pu commencer le déploiement.

Nous avons donc mis en place un second serveur, avec les mêmes configurations pour la haute disponibilité.

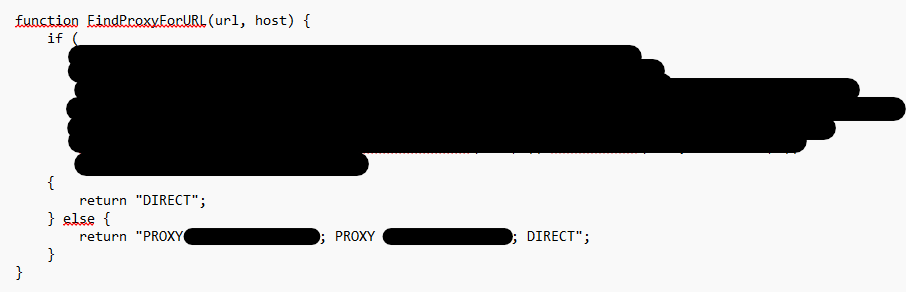

Le déploiement se fait sur les postes à l’aide d’un fichier .pac (Proxy Auto-config), qui permet de gérer les exclusions, ainsi que la haute disponibilité.

Nous avons dans le premier paragraphe if les exclusions. Tout domaine ou ip contenue dans cette liste ne sera pas envoyé au serveur Proxy, grace au « return « DIRECT » ;

Dans le second paragraphe, else, nous avons les deux serveur proxy d’indiqué. Comme cela, l’ordinateur va envoyer les requêtes http/s au premier serveur PROXY indiqué, puis au second si le premier ne répond pas. Si aucun ne répond, la requête sera envoyée normalement, comme si aucun serveur Proxy n’avait été paramétrés.

Nous pourrons donc ouvrir les connexions avec une règle sur le parfeu pour autoriser les protocoles http/s sur les vlan en cas d’urgence suite à de gros soucis sur les serveurs Squid, afin de permettre au utilisateurs de continuer à naviguer sur internet.

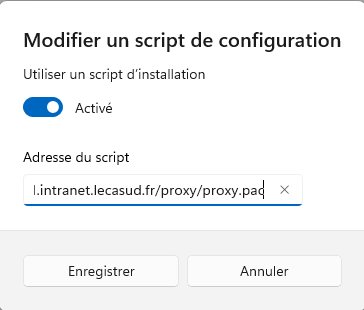

Voici comment configurer le .pac sur les ordinateurs :

Conclusion

Le déploiement a réussi, le service est fonctionnel. Nous avons maintenant la main sur ce service et n’aurons plus les soucis de coupures régulières pour lesquelles nous étions impuissant.